Imagen 1 de 2

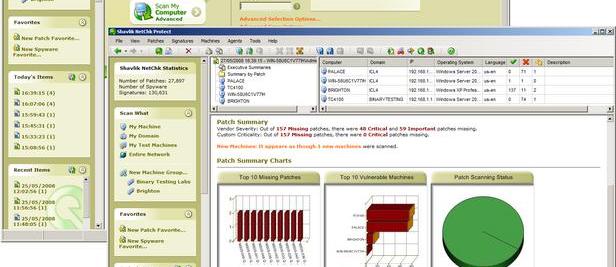

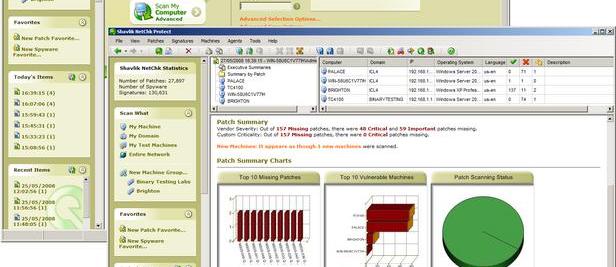

NetChk Protect de Shavlik se centra en la gestión de vulnerabilidades y reúne una interesante combinación de gestión de parches, escaneo y corrección de software espía y malware, y lo ofrece todo en una única consola de gestión.

La administración de parches es su función principal y, además de mantenerse al día con el flujo interminable de parches de Microsoft, NetChk Protect ahora le permite recuperar y aplicar actualizaciones a aplicaciones heredadas y que no son de Microsoft mediante un editor de archivos de parches personalizado.

Para la prueba, cargamos la consola principal en un sistema Boston Supermicro dual 3GHz Xeon 5160 con Windows Server 2008 Enterprise. Es un proceso fluido y nos gustó el hecho de que para la mayoría de las funciones NetChk Protect no requiere un agente, ya que puede escanear sistemas remotos, verificar el estado de sus parches e implementar actualizaciones sin ellos.

Sin embargo, Shavlik sí incluye agentes, ya que reconoce la necesidad de brindar soporte a los usuarios móviles que no siempre están conectados a la red y a sitios remotos con enlaces de ancho de banda bajo. NetChk Protect también tiene la capacidad de eliminar o deshabilitar aplicaciones poco fiables y software espía, y para ello necesitará implementar un agente.

Esto se puede enviar desde la consola principal, donde se ejecuta como un único servicio local, pero tenga en cuenta que en el momento de la revisión, Vista no era compatible con el agente y tampoco se puede utilizar para ejecutar la consola.

Desde la consola principal alegremente diseñada, puede reunir sus sistemas creando grupos de máquinas utilizando una variedad de métodos, como dominios, unidades organizativas, rangos de direcciones IP, etc., y realizar escaneos de software espía y parches programados y bajo demanda a voluntad. Los resultados se publican en la consola, donde puede navegar por sistema individual o ver una variedad de tablas y gráficos que brindan una descripción detallada.

Primero veremos las funciones de escaneo de software espía, ya que tuvimos algunos problemas con ellas. Tiene dos opciones en las que la consola puede hacer esto a través de la red sin cargar ningún software en cada cliente, pero esto generará una mayor sobrecarga de ancho de banda. La alternativa es el análisis del servicio de disolución de Shavlik, que carga el motor de análisis en cada cliente localmente para reducir los gastos generales de la red y mejorar el rendimiento.

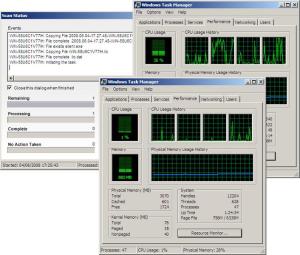

Durante las pruebas, descubrimos que el último método puede tener un apetito poco saludable por los recursos de la CPU. Puede utilizar una barra deslizante en su política de análisis de software espía que va del 10 al 100% de utilización de la CPU. En la configuración máxima, vimos un escaneo en el servidor central que tomó alrededor del 25% de los recursos de la CPU, lo que no es bueno para un servidor Xeon 5160 dual, aunque solo tardó tres minutos en completarse.

Cambiar nuestra política a la utilización más baja hizo que el análisis se ejecutara en ráfagas cortas regulares y demorara alrededor de cinco veces más en completarse. Los sistemas menos dotados sufrieron más con un venerable servidor Xeon de doble zócalo y un solo núcleo que se vence hasta en un 65% de utilización.

No obstante, los informes resultantes son muy detallados, ya que puede ver las vulnerabilidades de cada sistema y ver todo el software espía identificado, el nivel de importancia de cada instancia y el estado de la corrección. Para eliminar el software espía, debe configurar un servidor de distribución, aunque consideramos que esta es una tarea bastante simple.

La protección en tiempo real también se puede activar, y esto le permite bloquear o permitir ciertas acciones en los sistemas cliente, como cambiar los niveles de seguridad de IE y hacer cumplir una página de inicio específica.

La gestión de parches es donde NetChk Protect realmente da en el blanco. Analizamos una variedad de sistemas Windows Server 2008 y 2003 y clientes XP y quedamos impresionados con los resultados. Un sistema Server 2003 R1 sin parches, por ejemplo, requería más que parches, incluida la actualización SP2, mientras que algunos clientes de XP que supusimos estaban completamente actualizados regresaron con una variedad de parches y otros adicionales para Microsoft Office.